Was ist Skimming fragen Sie sich? Skimming ist eine illegale Praxis, mit der Identitätsdiebe heimlich Kreditkartendaten von Karteninhabern abgreifen. Die Betrüger verwenden oft ein Gerät namens Skimmer, das an Zapfsäulen oder Geldautomaten installiert werden kann, um Kartendaten zu sammeln. Einige Geräte funktionieren wie handelsübliche Kassentechnologie die Sie täglich beim Einkaufen sehen.

Hier hört es jedoch noch lange nicht auf, denken Sie an das „Bezahlen im Internet“!

Auch digitale Skimming-Methoden sind weit verbreitet. Das oft als E-Skimming bezeichnete digitale Skimming ähnelt dem Karten-Skimming. Der Hauptunterschied besteht darin, dass Hacker E-Skimming aus der Ferne durchführen und Kartendaten in Echtzeit sammeln können, so zum Beispiel wenn Sie auf einer Webseite unbemerkt Opfer einer solchen Attacke werden.

Was ist Skimming und wie kann man sich schützen?

Inhaltsverzeichnis

Kontoüberwachung

Es ist wichtig, dass Karteninhaber ihre Karten- und Bankkonten regelmäßig überwachen, um verdächtige Transaktionen zu erkennen. Wenn Sie Opfer einer Web-Skimming-Kampagne werden, haben Verbraucher in der Regel ein gewisses Zeitfenster, um nicht nachvollziehbare Abbuchungen bei Ihrer Bank anzufechten.

Gestohlene Kartendaten können verwendet oder an andere Cyberkriminelle verkauft werden, und das Melden von abnormalem Kartennutzungsverhalten schützt die Karteninhaber davor, die Verantwortung für die illegale Nutzung der Kartendaten zu übernehmen.

Kartenlimit setzen

Karteninhaber sollten sicherstellen, dass sie bei Online-Einkäufen und -Transaktionen Kreditkarten mit niedrigem Verfügungsrahmen verwenden. Eine Karte mit niedrigem Ausgabenlimit, bietet die Möglichkeit, den Höchstbetrag zu begrenzen, der von der Kreditkarte abgebucht werden kann.

Wenn ein Hacker einen erfolgreichen Web-Skimming-Angriff durchführt, kann eine Karte mit niedrigem Verfügungsrahmen den Schaden minimieren, den ein Cyberkrimineller mit einer gestohlenen Karte anrichten kann. Je nach Verwendung der Karte lässt sich leicht feststellen, ob die Kreditkartendaten kompromittiert wurden.

Kaufen Sie auf vertrauenswürdigen Websites ein

Je vertrauenswürdiger ein Online-Händler ist, desto höher ist die Wahrscheinlichkeit, dass er robuste Sicherheitsprotokolle zum Schutz von Kartendaten eingeführt hat.

Außerdem sollten Verbraucher nur bei sicheren Websites einkaufen. Sichere Websites verwenden SSL-Zertifikate, die die zwischen einem Client und einem Server ausgetauschten Informationen verschlüsseln. Websites mit Sicherheitsverschlüsselung schützen die Kartendaten vor E-Skimming-Praktiken.

Ist dies der Fall, sehen Die in der Browser-Adresszeile dann ein kleines „Schloss-Symbol“.

Wer ist gefährdet?

Hierzu gibt es leider nur eine schlechte Nachricht. Alle E-Commerce-Websites, die nicht über ausreichende Sicherheitssysteme verfügen, sind gefährdet, Opfer von Skimming-Angriffen zu werden. Hacker entwickeln sich weiter und verwenden häufig neue Angriffsmethoden, um eine höhere Erfolgsquote zu erzielen.

Websites, die nicht über die neuesten Sicherheitskontrollen verfügen, sind anfällig für Skimming-Vorfälle und stellen damit eine sehr grosse Gefahr für die zahlende Kundschaft dar.

Ein kürzlich veröffentlichter Bericht hat gezeigt, dass 1 von 5 mit Magecart infizierten Geschäften innerhalb weniger Tage nach der Erstinfektion erneut infiziert wird. Um eine erneute Infektion zu verhindern, müssen infizierte Systeme gesäubert und zugrundeliegende Schwachstellen entschärft oder gepatcht werden.

Andernfalls könnten sich weiterentwickelnde Bedrohungen leicht zu einer erneuten Infektion führen. Außerdem sind Open-Source-Anwendungen wie Magento anfällig für Skimming-Angriffe, wenn sie nicht regelmäßig gepatcht werden.

Welche Skimming Methoden gibt es?

Skimming mit Handgeräten an Verkaufsstellen

Ähnlich wie bei anderen Arten von Angriffen sind Insider-Bedrohungen bei Skimming-Methoden am häufigsten. Beim Handheld-Skimming verwendet ein Insider, z. B. ein Kellner oder ein Angestellter, ein Skimming-Gerät, um Kreditkartendaten zu kopieren.

Cyberkriminelle wenden diese Taktik meist in Einzelhandelsgeschäften an. Ein Angreifer braucht die Kreditkarte nur durch ein Skimming-Gerät zu ziehen, um die auf dem Magnetstreifen gespeicherten Informationen zu erfassen.

Die Informationen können später heruntergeladen und für bösartige Aktivitäten verwendet werden. Da die Skimming-Geräte klein sind, können sie von Angreifern leicht versteckt werden, so dass Skimming an tragbaren POS-Geräten weit verbreitet ist.

POS-Swaps

POS-Swaps sind weit verbreitete Skimming-Methoden im Bereich der Cybersicherheit. Bei diesem Verfahren tauschen Betrüger ein sicheres POS-Gerät gegen ein Gerät aus, dessen Schutzfunktionen kompromittiert wurden.

Ein POS-Swap-Angriff wird auch als POS-Geräte-Manipulation bezeichnet und erfolgt, wenn Angreifer ein POS- und PIN-Eingabegerät manipulieren. Cyberkriminelle stehlen die Geräte in der Regel von bestimmten Einzelhändlern und manipulieren sie, indem sie sie mit Malware infizieren oder ein kleines Skimming-Gerät in die Terminalsoftware einbauen.

Ein Betrüger gibt dann die kompromittierten Geräte zurück und wartet darauf, dass die Skimming-Geräte die Kartendaten aller Kundentransaktionen kopieren und sammeln. Die Cyber-Kriminellen warten auf einen günstigen Zeitpunkt und kommen zurück, um die Skimming-Geräte auszutauschen und die kopierten Kartendaten zu stehlen.

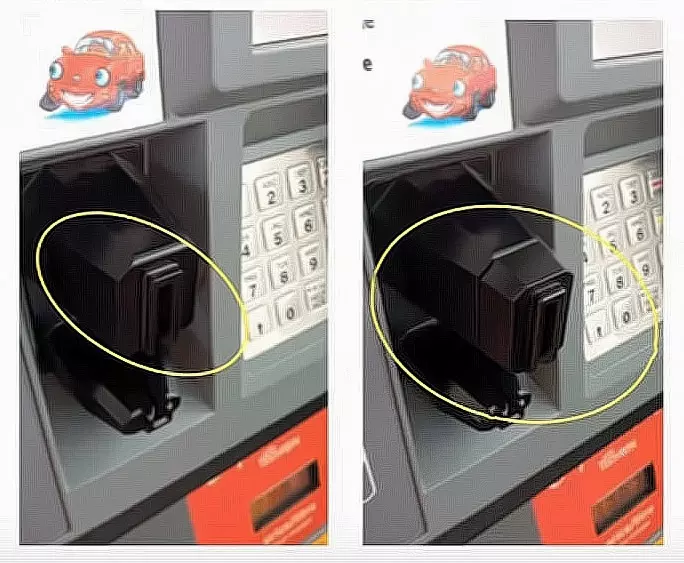

Selbstbedienungs-Skimming (Geldautomaten etc.)

Kriminelle führen Self-Service-Skimming-Angriffe auf Selbstbedienungsterminals wie Geldautomaten, Zapfsäulen und andere ähnliche Terminals durch. Cyber-Angreifer geben sich in der Regel als Techniker aus, um leichten Zugang zu den Service-Terminals zu erhalten und ein Skimming-Gerät zu installieren. Die Betrüger installieren die Geräte innerhalb des Gehäuses der Terminals, so dass sie von aussen nicht entdeckt werden können.

Die Angreifer schließen die Geräte dann direkt an die Kartenleser und Tastaturen der Service-Terminals an, so dass sie alle Karten-PINs und Daten kopieren, sobald ein Benutzer sie durchzieht.

Einige Kriminelle verwenden fortschrittliche Skimming-Geräte, die die kopierten Informationen über drahtlose Technologien wie Bluetooth an einen in der Nähe versteckten Computer weiterleiten.

Andere Betrüger verbessern ihre Methoden, indem sie stecknadelkopfgroße Kameras an strategischen Stellen installieren, um PIN-Informationen zu sammeln, sobald ein Kunde sie eingibt. Kartendaten und PIN-Angaben liefern den Kriminellen genügend Informationen, um Kreditkarten zu kompromittieren und schändlich zu benutzen.

Preparierte Geldautomaten

Obwohl sie heute im Vergleich zu früher nicht mehr so häufig vorkommen, stellen Schein-Geldautomaten eine erhebliche Bedrohung für die Cybersicherheitsbranche dar. Schein-Geldautomaten ähneln den echten Geldautomaten der Einstiegsklasse und kleineren Geldautomaten, die in der Regel online gekauft werden, aber kein Bargeld ausgeben.

Kriminelle nutzen diese preparierten Geldautomaten ausschliesslich zum Sammeln von Karten-PINs und Daten. Cyber-Angreifer stellen die Geldautomaten-Attrappen in stark frequentierten Bereichen auf, um mehr Menschen dazu zu bringen, ihre Karten einzuwerfen.

Web-Skimming

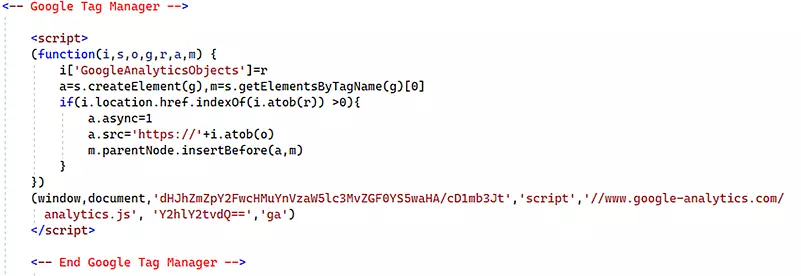

Web-Skimming, Formjacking oder ein sog. Magcart-Angriff ist ein Angriff, bei dem der Angreifer bösartigen Code in eine Website einschleust und Daten aus einem HTML-Formular extrahiert, das der Benutzer ausgefüllt hat. Diese Daten werden dann an einen Server unter der Kontrolle des Angreifers übermittelt.

Die Varianten können hierbei sehr vielseitig sein. So könnte ein „Hacker“ sich ein Sicherheitsleck eines Onlineshops zunutze machen um dort als Beispiel einen infizierten falschen Google Analytics Code einzuspielen, der 1. mit hoher Wahrscheinlichkeit weder auf dem infizierten Server, noch beim Kunden, als Sicherheitsloch erkannt wird.

Lesen Sie hierzu auch unseren Beitrag Der Kampf gegen Cyberangriffe: Cybersecurity Tipps für Unternehmen