Was ist das Darknet? Es gibt ein Internet, das sich direkt unter der Oberfläche des Mainstream-Webs verbirgt, das die meisten von uns jeden Tag nutzen. Wir hören davon in Hacker- und Kriminalfilmen oft, aber die meisten von uns denken nicht daran, darauf zuzugreifen.

Es ist bekannt als das Darknet. Der Name weckt Assoziationen zu Kriminellen, Schwarzmarktgeschäften und zwielichtigen Situationen, in die kein aufrechter Bürger verwickelt werden würde. Es klingt wie etwas, in das nur Computergenies mit ausgeprägten Hacking-Fähigkeiten vordringen können.

Wie könnte ein durchschnittlicher Bürger jemals eine solch möglicherweise dunkle und mysteriöse Seite des Internets namens „Darknet“ wirklich verstehen?

Es stellt sich schnell heraus, dass es gar nicht so schwierig ist! Der Zugang zum Darknet erfordert keine technischen Fähigkeiten und keine Einladung eines Superhackers. Es dauert lediglich ein paar Minuten und schon kann es losgehen. Neugierig geworden wie man ins Darknet kommt und was es überhaupt ist?

Der Fachjargon

Inhaltsverzeichnis

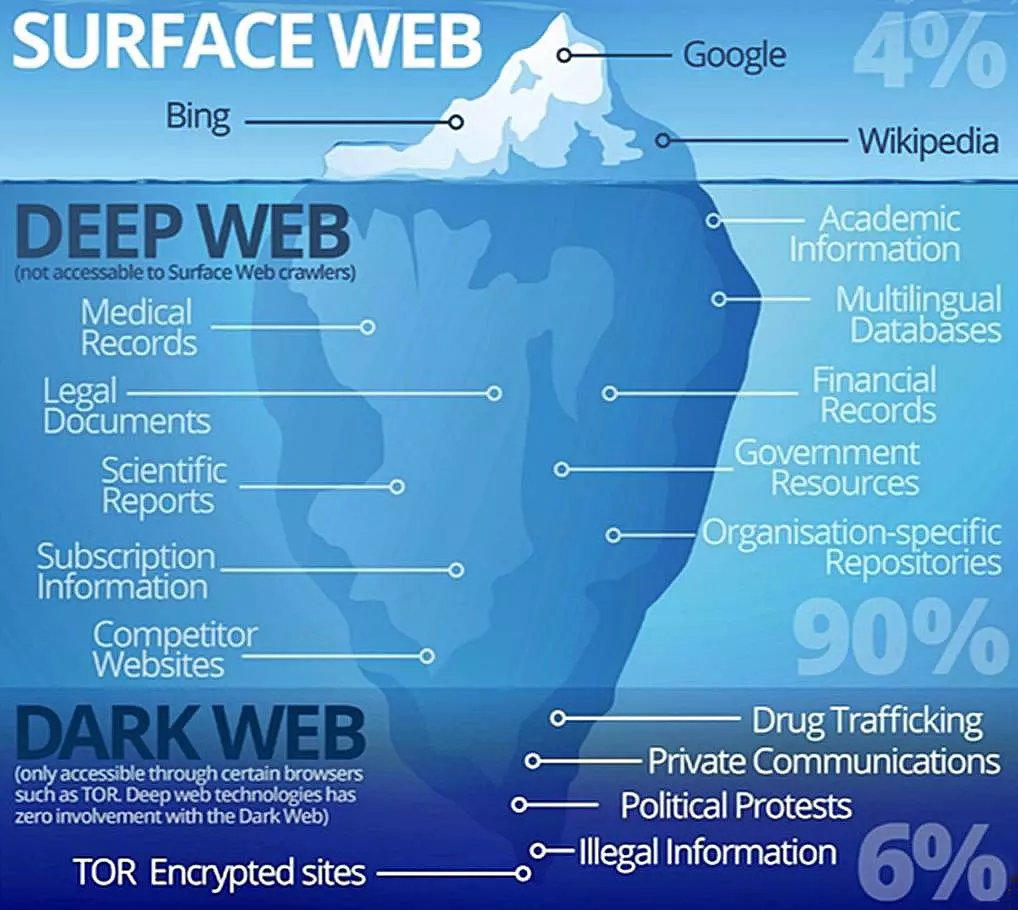

Zu Beginn sollten wir uns über die Fachsprache bewusst werden. Es gibt drei verschiedene Arten des Webs.

- Die Oberfläche des Webs (Surface Web) – Hier surfen die meisten von uns jeden Tag. Dies ist das Internet, das über Ihre bevorzugte Suchmaschine leicht erforscht und aufgerufen werden kann.

- Das Deep Web – Spezialseiten, auf die in der Regel nur Fachleute zugreifen, und Daten, die bei typischen Suchen nicht gefunden werden. Dazu gehören z. B. staatliche Datenbanken und Bibliothekskataloge.

- Das Darknet – Ein kleiner Teil des Deep Web, der absichtlich vor Suchmaschinen verborgen wird. Dieser Bereich ist nur über bestimmte Browser und Konfigurationen bzw. Verschlüsselungen zugänglich, wie das Tor-Netzwerk, das nur über den Tor-Browser zugänglich ist.

Was ist das Darknet?

Für die meisten Menschen ist es schwer zu verstehen, was das Darknet genau ist, zumal es oft mit dem Deep Web verwechselt wird. Ob Sie es jetzt glauben oder nicht aber Experten schätzen, dass das Deep Web exponentiell grösser ist als das Surface Web (Internet), auf das die meisten Menschen über Suchmaschinen zugreifen können.

Der grösste Teil des Deep Web ist jedoch ziemlich harmlos. Es enthält in erster Linie Datenbanken und Webseiten, die nur für Mitglieder zugänglich und nicht für die Allgemeinheit bestimmt sind.

Das bedeutet, dass der grösste Teil des Deep Web aus akademischen Ressourcen besteht, die von Hochschulen und Universitäten verwaltet werden. Für den Zugriff auf diese Einrichtungen sind alternative Suchmaschinen, wie Bibliothekskataloge, erforderlich.

Da dieser Teil des Webs nicht wirklich zugänglich ist, kann er nicht richtig indexiert werden, aber er kann auf Umwegen dennoch durchsucht werden. Zu den Suchmaschinen für das Deep Web gehören TorSearch, Deep Web Technologies und Freenet.

Das Dark Web (oder Darknet) ist nur ein kleiner Teil des Deep Web. Es ist nicht nur deshalb „dunkel“, weil sein Inhalt vor Suchmaschinen verborgen ist, sondern auch, weil es der anonyme Teil des Internets ist.

Beim Durchsuchen des Darknets sind sowohl Web-Publisher als auch Web-Suchende anonym. Mit grossem Zeit- und Kostenaufwand ist es theoretisch möglich, Personen im Darknet ausfindig zu machen, aber es ist extrem schwierig, erfordert eine grosse Menge an Ressourcen und ist selten erfolgreich.

Kurz zusammengefasst:

Das Darknet ist ein Overlay-Netzwerk innerhalb des Internets, auf das nur mit spezieller Software, Konfiguration oder Autorisierung zugegriffen werden kann und das oft ein spezielles, angepasstes Kommunikationsprotokoll verwendet.

Alles wegen einer Zwiebel

Onion-Netzwerke (Onion = Englisches Wort für Zwiebel) sichern die Anonymität einer Person im Darknet. Wenn Sie auf das öffentliche Netz (Internet) zugreifen, stellt Ihr Computer eine direkte Verbindung zu dem Server her, der die von Ihnen besuchte Webseite hostet. In einem Onion-Netzwerk ist dies nicht der Fall.

In einem „Zwiebelnetzwerk“ springen die Daten zwischen Zwischenhändlern hin und her, um eine indirekte Verbindung herzustellen, die schwer zu verfolgen ist. Tor hat einen Onion-Router, der sowohl beliebt als auch benutzerfreundlich ist. Er ermöglicht eine anonyme Kommunikation und ist für so ziemlich alles Betriebssysteme verfügbar.

Wer treibt sich dort eigentlich herum?

Das Onion-Netzwerk – ist eine supergeheime Architektur, die dafür sorgt, dass alles unter dem Teppich bleibt. Wenn Sie mit den Verschwörungstheoretikern übereinstimmen, dass dies nach einer militärischen Verschwörung klingt, haben Sie Recht!

Ob Sie es glauben oder nicht aber Sie können insbesondere die US-Marine für das Bestehen dieser Netzwerke verantwortlich machen. Wegen der erforderlichen Geheimhaltung ihrer Kommunikation sind Regierungs-, Militär- und Strafverfolgungsbeamte die häufigsten Nutzer des Darknets.

Selbst wenn die Daten gut verschlüsselt sind oder nicht verschlüsselt werden müssen, bedeutet die komplexe Natur des Onion-Netzwerks, dass man die Identität oder den Standort der Person, mit der man kommuniziert, nicht nachweisen kann.

Dies kann für Soldaten, verdeckt arbeitende Agenten und Politiker, die an heiklen Verhandlungen arbeiten, von entscheidender Bedeutung sein. Das Darknet bietet also ein zusätzliches Mass an Sicherheit und ist nicht einfach in die Kategorie „böse“ einzuordnen.

Blogger und Journalisten sind die zweithäufigsten Nutzer des verborgenen Internets. Online-Anonymität ist in Ländern, in denen Zensur weit verbreitet ist und politische Verhaftungen an der Tagesordnung sind, äusserst wichtig.

Sie ermöglicht es Whistleblowern und Informanten, über Ungerechtigkeiten zu berichten, ohne Vergeltungsmassnahmen befürchten zu müssen. Aktivisten und Revolutionäre nutzen das Darknet, um Kundgebungen und Demonstrationen zu organisieren, ohne dass die Behörden ihren Aufenthaltsort bemerken, und dieselbe Anonymität kann für Bürger hilfreich sein, die versuchen, Zugang zu Informationen zu erhalten, die von den nationalen Firewalls blockiert werden.

Leider hat dieser positive Informationsaustausch auch seine Schattenseiten. Das Darknet wird auch von terroristischen Gruppen und Kriminellen genutzt, die versuchen, nicht entdeckt zu werden.

Darknet Zugang – Wie kommt man ins Darknet?

Der Darknet Zugang ist überraschend einfach, um darauf zuzugreifen. TOR, die Abkürzung für The Onion Router, ist der beliebteste Zugangspunkt, aber technisch versierte Benutzer konfigurieren TOR auf Hunderte von verschiedenen Arten.

Für weniger versierte Nutzer genügt es, einen neuen Browser zu installieren, der auf dem Open-Source-Code von Firefox aufbaut. Von dort aus sind nur zwei Klicks nötig, um von der TOR-Webseite ins Darknet zu wechseln.

Wenn Sie versuchen möchten, können Sie mit dem TOR Browser (auch Darknet Browser genannt) einfach im Internet surfen, allerdings mit einer zusätzlichen Schutzschicht. Der TOR Browser wird Ihre Anonymität sehr effizient schützen und Zugang zu Webseiten offenlegen, die im TOR-Netzwerk veröffentlicht wurden. Diese Webseiten sind für jeden, der nicht TOR verwendet, nicht zugänglich und könnten sehr heikle Informationen beinhalten.

Sobald Sie zu surfen beginnen, werden Sie feststellen, dass die Adressen von TOR-Webseiten anders aussehen als die anderer URLs. TOR-Webseiten sind zufällige Zeichenketten, die auf .onion statt auf .com oder .org enden.

Selbst wenn Sie die Adresse einer TOR-Webseiten haben, können Sie ohne den Browser nicht darauf zugreifen, aber mit dem TOR-Browser finden Sie alle Arten von Wikis, Verzeichnissen und kostenlosen Link-Dumps, die Ihnen beim Navigieren helfen.

Eine Alternative zu TOR ist das Freenet-Projekt. Der Browser bietet Zugang zu versteckten Webseiten, ermöglicht es Surfern aber auch, private Netzwerke einzurichten, so dass Ressourcen auf bestimmten Rechnern nur für Personen zugänglich sind, die einer „Freundesliste“ hinzugefügt wurden. Das I2P-Netzwerk (Invisible Internet Project) ermöglicht ebenfalls eine Vielzahl von Einstellungen zur Privatsphäre.

Das Netzwerk erfreut sich zunehmender Beliebtheit und siebt Nutzer von TOR mit einer Reihe von Updates aus, die Dateispeicher- und -freigabe-Plug-ins, integrierte sichere E-Mails sowie Blogging- und Chat-Funktionen umfassen.

Wir werden in einem weiteren kommenden Artikel noch einzelne Darknet Seiten und Suchmaschinen begutachten, dazu aber später mehr. Machen Sie sich zunächst mit einem Darknet Browser, der Konfiguration und den Schutzmechanismen vertraut bevor Sie Darkweb Seiten begutachten!

Eine zusätzliche Schutzschicht

Unabhängig davon, welchen Browser sie verwenden, nutzen viele Darknet-Surfer einen VPN, ein virtuelles privates Netzwerk, um eine zusätzliche Sicherheitsebene zu schaffen. Der Inhalt, den Sie ansehen, kann bei der Verwendung eines Onion-Routers verborgen bleiben, aber die Überwachung kann zeigen, dass Sie einen Darknet-Browser verwenden.

In einem Artikel von Wired UK aus dem Jahr 2014 mit dem Titel „Use Privacy Services? The NSA is Probably Tracking You“ beschuldigte die NSA, TOR-Nutzer als Extremisten zu kennzeichnen. Es gibt zwar keine Beweise dafür, dass die NSA die aussergewöhnlich lange Markierungsliste verwendet, aber wenn Sie vermeiden möchten, überhaupt auf dieser Liste zu landen, kann ein VPN verhindern, dass Sie beim Surfen überhaupt gesehen werden.

Was findet man im Darknet?

Aufgrund seiner Vielfältigkeit ist das Darknet ein Ort der extremen Vielfalt. Sie werden schnell politische Ansichten finden, die von Anarchismus bis hin zu extremem Konservatismus reichen. Verschwörungstheorien gibt es auch hier im Überfluss.

Die Informationsfreiheit und der Gedanke, dass Regierungen und Unternehmen versuchen, diese Freiheit einzuschränken, sind oft ein heisses Eisen. Die Vielfalt und der Handlungsspielraum bringen eine seltsame Dynamik mit sich.

Kriminelle und Vertreter der Strafverfolgungsbehörden diskutieren zum Beispiel in einem Forum über ihr gemeinsames Interesse Privatssphäre und Sicherheit. Ja so etwas gibt es tatsächlich!

Ein merkwürdiges aber auf Social Media teils beliebtes, wenn auch fragwürdiges Beispiel des Dark Net ist die sog. Mystery Box, bei der sich der Käufer auf ein Packet mit entweder unbekanntem Inhalt freuen darf oder ein obskures Thema auswählt (Beispiel, verfluchte undefinierbare Überreste, grausame Funde, Dinge die zu einem angeblichen Verbrechen gehören usw.)

Kryptowährungen bringen das Darknet „in Schwung“

Die Blockchain-Technologie ist ein riesiges Thema und in der Technologie- und Geschäftswelt angekommen. Sie dient dem Zweck, dass z.B. Bitcoin zur Überweisung von „Guthaben“ für globale Transaktionen verwendet werden kann.

Im Darknet bedeutet das, dass man alles kaufen kann, von exotischen Tieren bis hin zu Auftragskillern, aber es gibt genauso viele Polizeiaktionen und Betrüger wie legitime nicht kriminelle Geschäftsleute.

Zu den am häufigsten angebotenen illegalen Artikeln gehören übrigens Drogen und gefälschte Ausweise. Diverse Kryptowährungen die eine gewisse Anonymität bieten, sind für diese Transaktionen perfekt, da sie völlig ohne Nachverfolgung verwendet werden können.

Das Darknet half bei der Entwicklung des Bitcoin in seiner Anfangsphase, und der Bitcoin half dem Darknet-Handel zu wachsen. Browser wie TOR werden nicht mehr in erster Linie als ruchlos angesehen. Es gibt Gruppen, die daran arbeiten, mithilfe von Blockchains neue Netzwerke zum Schutz der Privatsphäre und zensurresistente Webdienste aufzubauen.

Um diese neuen Netzwerke schnell und zuverlässig am Laufen zu halten, ohne dass sie zentralisiert und von einem einzigen Unternehmen finanziert werden müssen, werden digitale Währungen verwendet, um Menschen für ihre Beteiligung an der Bereitstellung von Darknet-Diensten zu belohnen.

Namecoin war der erste Vorstoss in diese Richtung. Die Blockchain kann verwendet werden, um Webseiten-Adressen mit der Endung .bit zu erstellen. Diese Webseiten können mit dem Browser-Plugin Free Speech Me besucht werden. Da sie nicht an einem zentralen Ort gehostet werden, können sie nicht von Regierungen oder Internetanbietern zensiert werden. Namecoin hat grosses Potenzial für das persönliche Identitätsmanagement.

Safecoin ist ein weiteres Projekt, das das Dark Web mit Kryptowährungen verbindet. Mit Hilfe des SAFE-Netzwerks betreiben Safecoin-Bauern einen Teil des Netzwerks auf ihrem Computer und erhalten eine Währung im Austausch für Bandbreite, Prozessorleistung und andere Ressourcen, die sie dem Netzwerk zur Verfügung stellen.

Safecoin können dann gegen Apps, Cloud-Speicher und Webhosting eingetauscht werden. Das Netzwerk wurde übrigens von der MaidSafe Company entwickelt, die jedoch ihre Eigentumsrechte an dem Netzwerk verkauft hat.

Schlusswort

Das Darknet ist nicht annähernd so schwer zu verstehen, wie es in den Filmen den Anschein vermittelt und es trägt zur Förderung der freien Meinungsäusserung bei, aber seien Sie vorsichtig, wie und an welchen Orten Sie es erkunden.

Wie im echten Leben gibt es im Darkweb viele gute aber ebenso schlechte bis extrem schlechte Inhalte und öffnet die Wahrscheinlichkeit, auf Kriminelle und Betrüger zu stossen. Setzen Sie die Grenze und surfen Sie bewusst und mit Verstand.

Achten Sie beim Surfen immer auf Ihre Sicherheit und bleiben Sie grundsätzlich kritisch!